Heartbleed-Betroffene in Österreich beheben Problem unzureichend

• SBA Research führte eine Analyse über österreichische Webseiten und deren Behebung der Heartbleed-Schwachstelle durch

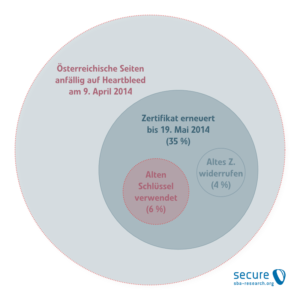

• 65% haben SSL-Zertifikate nicht aktualisiert – 6% trafen falsche Maßnahmen

• SBA Research empfiehlt allen von Heartbleed betroffenen Administratoren die korrekte Neuausstellung des SSL-Zertifikates inklusive Neugenerierung des Schlüsselmaterials

Das österreichische COMET-Kompetenzzentrum SBA Research hat aufgrund der aktuellen Bedrohungslage durch die Heartbleed-Schwachstelle eine Analyse über die Behebung der Schwachstelle durchgeführt. Dabei ist es für die Administratoren der betroffenen Server nicht nur wichtig, die OpenSSL-Bibliothek zu aktualisieren, sondern auch, Benutzer der Seite zur Passwort-Änderung aufzufordern und die SSL-Zertifikate inklusive kryptografischer Schlüssel zu erneuern. Letzteres wurde in dieser Studie überprüft.

Studie überprüft Erneuerung der SSL-Zertifikate

Als Basis für die Studie wurden jene IP-Adressen/Server herangezogen, die am 9. April 2014 auf dem HTTPS-Port (443) geantwortet haben und auf die Heartbleed-Schwachstelle anfällig waren (dies waren über 5600 IP-Adressen). Es wurden jene IP-Adressen aussortiert, die nicht mehr erreichbar waren. Weiters wurden jene IP-Adressen herausgenommen, die entweder ein ungültiges, ein abgelaufenes oder ein selbst signiertes SSL-Zertifikat auswiesen. Dies erfolgte unter der Annahme, dass Webseiten, die für die öffentliche Benutzung gedacht sind, auch ein offiziell gültiges Zertifikat installiert haben. Dabei blieben am Ende 503 erreichbare österreichische Webseiten übrig, bei denen die Erneuerung der SSL-Zertifikate überprüft wurde.

Viele Administratoren setzen keine oder falsche Maßnahmen

Viele Administratoren setzen keine oder falsche Maßnahmen

SBA Research kam dabei zum Ergebnis, dass viele der am 9. April betroffenen, aktiven österreichischen Seiten (503 IP-Adressen) die SSL-Zertifikate entweder gar nicht (328 IP-Adressen, etwa 65 %) oder ohne Neugenerierung der kryptografischen Schlüssel (30 IPs, etwa 6 %) aktualisiert haben. Von jenen 35 % also, die das SSL-Zertifikat erneuert haben, hat in etwa jeder fünfte Administrator falsche Maßnahmen getroffen. Das bedeutet konkret, dass zwar ein neues SSL-Zertifikat erstellt wurde, jedoch das alte Schlüsselpaar wiederverwendet wurde. Da die Heartbleed-Lücke ein Auslesen des privaten Schlüssels ermöglicht, ist es unerlässlich, auch das Schlüsselpaar neu zu generieren.

Insgesamt sind also noch mehr als zwei Drittel der Server von den Auswirkungen von Heartbleed betroffen, obwohl bei vielen davon die betroffene Software aktualisiert wurde.

Falls bei diesen Seiten durch Ausnutzen der Heartbleed-Schwachstelle private Schlüsselinformationen vom Server ausgelesen wurden, kann trotz Erneuern des Zertifikates nach wie vor verschlüsselter SSL-Datenverkehr durch Man-in-the-Middle-Angriffe entschlüsselt und verändert – und damit unter Umständen sensible Informationen wie Passwörter – ausgelesen werden.

Es wird allen Administratoren, deren Seiten von der Heartbleed-Schwachstelle betroffen waren, empfohlen, die korrekte Neuausstellung des SSL-Zertifikates inklusive Neugenerierung des Schlüsselmaterials zu überprüfen.

Weitere Informationen:

• Detaillierte Information zur Heartbleed Schwachstelle finden Sie unter http://www.sba-research.org/wp-content/uploads/2014/04/HeartbleedWhitepaperv02.pdf

• Eine kostenlose Bedrohungsanalyse Ihrer externen IP-Range können Sie unter heartbleed@sba-research.at anfordern.

Rückfragehinweis:

SBA Research

DI Mag. Andreas Tomek

Email: atomek@sba-research.org

Phone: +43 (1) 505 36 88 – 1101

Web: http://www.sba-research.org/