Das 1 x 1 der Sicherheit für Beruf und Freizeit

- 1–2 Stunden

- 20

- Deutsch, Englisch

- Die größten Risiken und Bedrohungen

- Vorfälle und mögliche Auswirkungen in Unternehmen

- Die wichtigsten Sicherheitsmaßnahmen

- Einfache Demos

- (Optional) Einbetten von Unternehmensspezifika wie bspw. Regelwerke

- Security-1×1

Key takeaways

- Bewusstsein für wesentliche Risiken & Bedrohungen

- Sicherheitsmaßnahmen verstehen & anwenden

- Tipps für Ihren beruflichen und privaten Alltag

- Verständnis für Sicherheitsanforderungen

Öffentliche Termine

Termine folgen.

Vermeidung der häufigsten & gefährlichsten Schwachstellen in Windows-Netzwerken

- 3 Tage

- 12

- Deutsch, Englisch

- Schwachstellen am Windows Client und Windows Server

- Ausweitung der Privilegien am System

- Ausbreitung des Angreifers im Windows-Netzwerk

- Schwachstellen im Active Directory und Forests

- Geeignete Gegenmaßnahmen

Key takeaways

- Praktische Durchführung von Angriffen in einem simulierten Netzwerk (Cloud)

- Kennenlernen der aktuellen Techniken und Tools

- Effektive Gegenmaßnahmen

Öffentliche Termine

Termine folgen.

Die häufigsten Gefahren und Best Practices in modernen Cloud-Systemen

- 3 Tage

- 12

- Deutsch, Englisch

- Security-Grundlagen: Identity and Access Management (IAM)

- Die wichtigsten AWS Services und was es zu beachten gibt

- Umgang mit Incidents: Logging und Monitoring

- Angriffe auf Cloud Services und Security Tools

Key takeaways

- Sichere Konfiguration der eigenen Cloud-Umgebung

- Verständnis von Sicherheitsproblemen aus Angreifendensicht

- Kenntnis von Security Tools

Öffentliche Termine

Termine folgen.

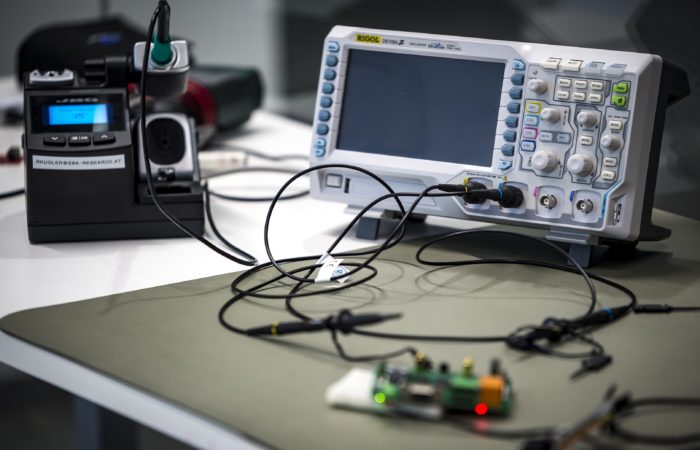

Hands-on Workshop im Bereich IoT-Hacking

- 2 Tage

- 12

- Deutsch, Englisch

- Firmwareanalyse & Reverse Engineering

- Schritt-für-Schritt-Entwicklung eines Exploits

- Bus-Systeme, Interfaces, Prototyping v. Schnittstellen

- Herausforderungen und Stolpersteine in der Praxis

- Schwachstellen in Hardware erkennen

Key takeaways

- Vermittlung des Inhalts anhand eines realen Geräts

- Security-Essentials im Hardware und IoT Bereich

- Praktische Anwendung der OWASP IoT Top 10

Öffentliche Termine

Termine folgen.